Monitorear la Dark Web ayuda a prevenir los ciberataques de dominio

Cada minuto de cada día, los piratas informáticos hacen todo lo posible para penetrar en nuestras redes comerciales. No satisfechos con la web abierta o pública para conocer la infraestructura informática de las empresas, los piratas informáticos también se movilizan para utilizar partes más ocultas de Internet, llamadas web oscura (Dark Web) o profunda (Deep Web).

Este tipo de amenazas se dirigen a organizaciones de cualquier tamaño; desde compañías ubicadas en Fortune 500 hasta las pequeñas empresas locales.

La Dark Web y Deep Web son los sitios donde los ciberdelincuentes tratan de vender información robada a las organizaciones, que puede afectar la imagen de dominio y de marca en su reputación, pero también sirve para la protección de la información de la empresa a la que se le brinda este servicio, ya que cuando hay información robada o filtrada, se puede encontrar en estos sitios en donde se está ofreciendo en venta.

En la mayoría de los casos, es información robada (pero que es copiada) de la original que sigue estando en poder de la empresa víctima. Pocas veces la información es vandalizada (robada y eliminada) de las fuentes de información de la empresa, y entonces antes de destruir todo lo relacionado, se recupera la información que fue robada.

Este proceso de destrucción se basa en el proceso de CYBER KILL CHAIN, desarrollado por la compañía de industria militar Lockheed Martin para las Fuerzas Armadas de los Estados Unidos (oficialmente y en inglés, United States Armed Forces). Es muy utilizado cuando lo que se encuentra que fue robado, es material de inteligencia o confidencial.

Inteligencia de amenazas en Dark Web y Deep Web

La Deep Web es un término general que se compone de una colección o capa de sitios que no están indexados en los motores de búsqueda y que no se comunican con redes tradicionales. A pesar de la dificultad de acceder y localizar sitios web en esta capa, no todo lo que está en la Deep Web es ilegal.

Existen en la Deep Web varios sitios de gestión y administración de sitios abiertos, así como muchos foros de discusión y chats, a los que se accede principalmente por la población de países donde hay censura o persecución religiosa y política, sirviendo al propósito de democratizar la comunicación y la libertad de expresión.

La Dark Web es una parte de la Deep Web, sin embargo, en esta capa oscura de internet, la mayoría de los sitios web están dirigidos a prácticas criminales. Debido a que no tienen manera de rastrear quién está detrás de los sitios de Dark Web, los delincuentes publican sitios web con contenido ilegal – pornografía infantil, salas de chat entre terroristas y grupos de odio, instrucciones para crear bombas y otros dispositivos ilícitos.

Según un estudio realizado por el Dr. Michael McGuires en la Universidad de Surrey, la cantidad de listados dañinos en la Dark Web ha aumentado en un 20% en comparación con 2016, y donde el 60% de los sitios podrían ser potencialmente dañinos para las empresas.

Los piratas informáticos también utilizan la Dark Web para compartir consejos, técnicas y formas de comprometer datos corporativos de las empresas sin su conocimiento. Durante el pasado, esta web oscura solo almacenaba contenido de pornografía, drogas ilegales y otros contenidos cuestionables pero actualmente constituye un espacio de mercado bien desarrollado donde se comercializan kits de extorisión hacia las empresas o detalles de tarjetas de crédito de manera anónima.

60% de los sitios en la Dark Web podrían ser potencialmente dañinos para las empresas.

Inteligencia sobre amenazas e investigaciones de ciberseguridad totalmente automatizadas

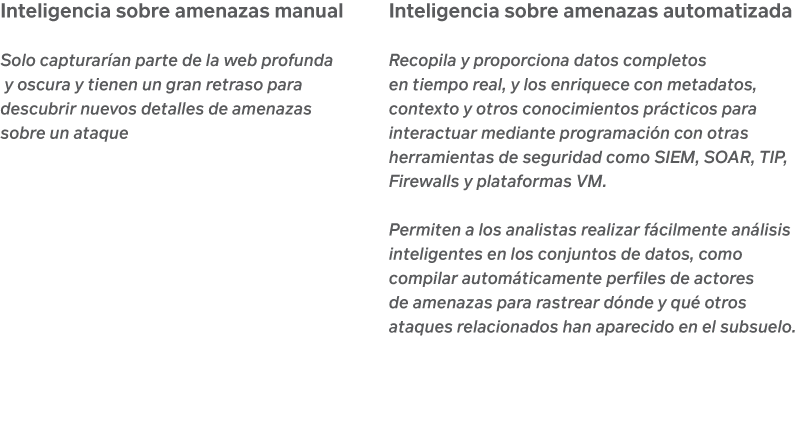

De acuerdo con David Strom, experto en seguridad de la información, solo hay una forma de crear un campo de juego más nivelado para los analistas de seguridad de las organizaciones en contra de los piratas informaticos que intentan penetrar la infraestructura de seguridad, y es combinar la automatización de la seguridad respaldada con una gran colección de contenido de Dark Web y Deep Web.

“Se deben proporcionar a los equipos de ciberseguirdad las capacidades de un ciclo de vida de inteligencia de amenazas totalmente automatizado y alertas procesables junto con la capacidad de realizar investigaciones de ciberseguridad en tiempo real.”, explica David Strom, experto en seguridad de la información, tecnologías de redes e Internet.

Un servicio de monitoreo de dominio y de marca brinda acceso en tiempo real a las fuentes y datos de amenazas de penetración con técnicas de aprendizaje automático (Machine Learning) para proporcionar metadatos que logran mitigar amenazas a la infraestructura de ciberseguridad.

Las herramientas de inteligencia de amenazas y las investigaciones de ciberseguridad totalmente automatizadas logran recopilar hasta 11.5 veces más datos que con el trabajo manual de los analistas de seguridad.

Empodera a los equipos de seguridad con la investigación de inteligencia de amenazas automatizada y las fuentes de datos más completas que existen.

Beneficios de la inteligencia de amenazas automatizada

Con la configuración de un término de búsqueda utilizando el dominio web de una organización o compañía puede tomar tan solo segundos para comenzar a recibir notificaciones periódicas por correo electrónico sobre posibles abusos encontrados en la Dark Web, incluidas compromisos de información que datan de hace varios años y que todavía se pueden explotar en la actualidad por los delincuentes informáticos.

Las alertas que se reciben con este tipo de herramientas de investigaciones automatizadas contienen las acciones recomendadas para que los defensores de la seguridad informática tomen para evitar ataques posteriores repetidos.

Las funciones de la inteligencia de amenazas automatizada aumentan el ROI, ya que puede detener de forma preventiva los ataques y realizar muchos análisis de amenazas con solo unos pocos empleados, ya que no tienen que revisar manualmente las alertas y los archivos de registro para encontrar pruebas de amenazas específicas.

Un servicio de inteligencia de amenazas totalmente automatizado e investigación ad-hoc en tiempo real.

Monitoreo de dominio y marca con Stefanini Group

Stefanini Rafael es una joint-venture entre Stefanini y Rafael Advanced Defense Systems, una empresa de tecnología y seguridad, que también es una subdivisión del Ministerio de Defensa de Israel. Fundada en 2016, esta unión tiene como objetivo proporcionar a los clientes de instancias públicas y privadas soluciones de ciberseguridad, comunicación e inteligencia de datos que originalmente eran únicas para el uso militar.

Este servicio de monitoreo de dominio y de marca se encuentra entre los servicios de Stefanini Rafael de Ciberinteligencia, y lo brindamos desde nuestros Servicios de SOC (Security Operations Center) y de RED TEAM entre los servicios de Ethical Hacking y Pentesting, como complemento de los informes entregados al cliente.

Entre las actividades del servicio se incluye la identificación de personas de afuera de la empresa, y también a los empleados que estén asociados con estos delitos. Una vez que se recaba toda la información para poder instruir una causa judicial, se procede literalmente a “destruir” la información que se estaba ofreciendo.

¿Cómo pueden las empresas beneficiarse de Sistemas Integrados de Seguridad? ¡Obtenga nuestras ideas aquí!

Al ser Stefanini Rafael un experto en ciberseguridad, la integramos transversalmente en todo el proceso de hiperautomatización, ya que estamos en capacidad de brindar un control de riesgos e impacto empresarial gracias a nuestra protección para aplicaciones críticas que comprende: inteligencia de amenazas, análisis de código estadístico y dinámico, Pentest de aplicaciones para evaluar vulnerabilidades y hacer pruebas de madurez a infraestructura y aplicaciones.

También brindamos protección de datos estratégicos gracias al cloud access security, cifrado de e-mail y de datos, así como soluciones DLP y privacidad de datos. En temas de monitoreo de nuevas amenazas y fuga de datos en la Dark Web, tenemos inteligencia de amenazas, boletines de inteligencia, seguimiento de empresas y personas, monitoreo de IoC y prevención de fraude.

Descarga nuestro libro electrónido de manera completamente gratuita y descubre cómo es que un servicio de inteligencia de amenazas automatizado logra recopilar hasta 11.5 veces más datos que con el trabajo manual de los analistas de seguridad de la información.

Co-creamos con nuestro ecosistema global de una manera flexible y ágil para enfrentar los desafíos de las empresas del futuro.